Los Ciberdelincuentes Atacan Miles de Dispositivos con Malware para Robo de Criptomonedas

Amenazas de Ciberseguridad Dirigidas a Turquía

Según una declaración de la empresa de ciberseguridad Doctor Web el 8 de octubre, el malware se propaga disfrazándose de software legítimo como programas de oficina, trucos de juegos y bots de comercio en línea. El software ha atacado a más de 28,000 usuarios en varios países, incluidos Turquía, Rusia, Bielorrusia, Uzbekistán, Kazajistán, Ucrania y Kirguistán.

Técnicas de Malware para Robo de Criptomonedas

Los dispositivos infectados tienen sus recursos de procesador utilizados secretamente para la minería de criptomonedas. Además, el malware cuenta con una función llamada “Clipper”, que monitorea las direcciones de billeteras de criptomonedas copiadas y las reemplaza con direcciones controladas por los atacantes. Este método ha permitido al software robar solo una cantidad limitada de criptomonedas.

Doctor Web informó que el valor de las criptomonedas robadas es de aproximadamente seis mil dólares. Sin embargo, las ganancias obtenidas por los creadores del malware a partir de las actividades de minería siguen siendo desconocidas.

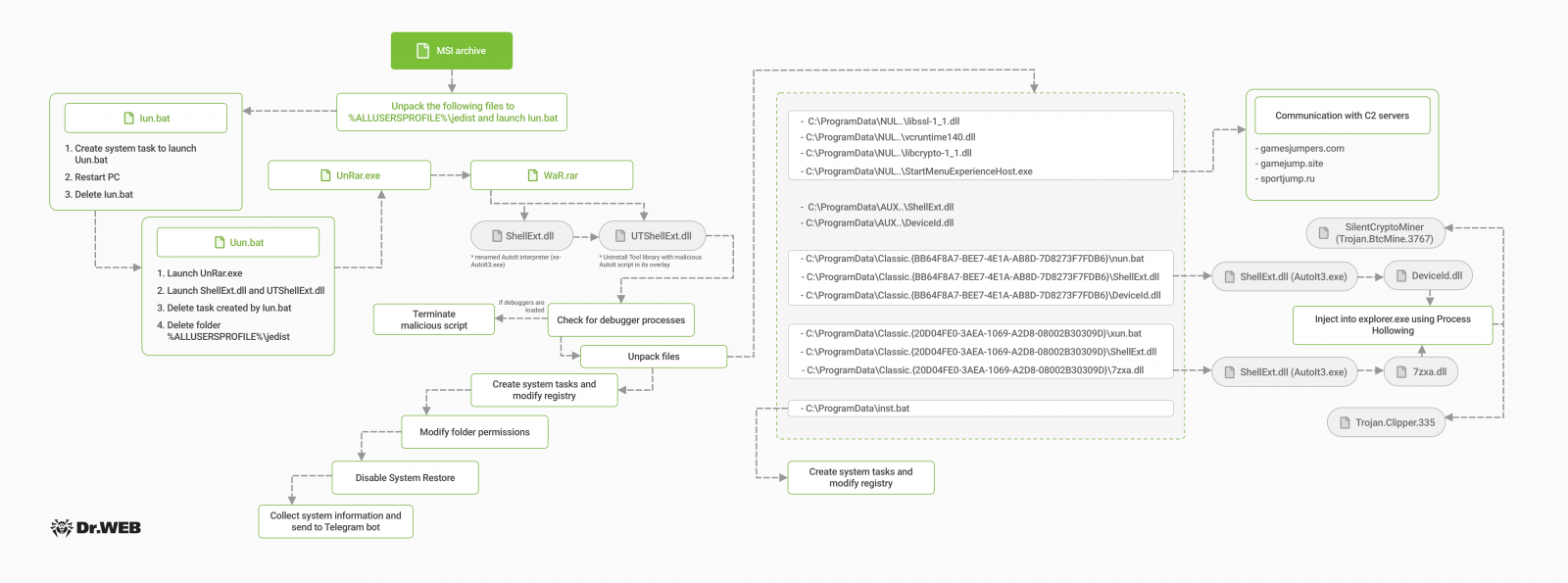

El malware emplea varias técnicas para evadir la detección. Evita los escaneos antivirus utilizando archivos protegidos por contraseña, disfraza archivos maliciosos como componentes legítimos del sistema y ejecuta scripts dañinos a través de software legítimo.

En septiembre, el intercambio de criptomonedas Binance advirtió sobre este malware llamado Clipper, señalando un aumento en su actividad que llevó a pérdidas financieras significativas para los usuarios. Doctor Web señaló que la propagación del malware se facilita mediante enlaces maliciosos encontrados en páginas falsas de GitHub y descripciones de videos de YouTube.

La firma de ciberseguridad instó a los usuarios a descargar software únicamente de fuentes oficiales, ya que muchos han puesto en riesgo sus dispositivos al instalar software pirateado. El malware que altera las direcciones de billeteras de criptomonedas ha existido durante años, volviéndose más prevalente después del mercado alcista de criptomonedas en 2017. Dicho malware es cada vez más complejo, a menudo combinando funciones de robo de portapapeles con otras acciones maliciosas.

En septiembre, la empresa de inteligencia de amenazas Facct informó que los estafadores y actores maliciosos están utilizando respuestas automáticas de correo electrónico para propagar malware de minería de criptomonedas.

Bitcoin

Bitcoin  Ethereum

Ethereum  Tether

Tether  Dogecoin

Dogecoin  USDC

USDC  Cardano

Cardano  TRON

TRON  Chainlink

Chainlink  Stellar

Stellar  Hedera

Hedera  Bitcoin Cash

Bitcoin Cash  LEO Token

LEO Token  Litecoin

Litecoin  Cronos

Cronos  Ethereum Classic

Ethereum Classic  Monero

Monero  Dai

Dai  OKB

OKB  Algorand

Algorand  Cosmos Hub

Cosmos Hub  Stacks

Stacks  Theta Network

Theta Network  Gate

Gate  Maker

Maker  KuCoin

KuCoin  Tezos

Tezos  IOTA

IOTA  NEO

NEO  Polygon

Polygon  Zcash

Zcash  Synthetix Network

Synthetix Network  Tether Gold

Tether Gold  TrueUSD

TrueUSD  Dash

Dash  Holo

Holo  Zilliqa

Zilliqa  Enjin Coin

Enjin Coin  0x Protocol

0x Protocol  Qtum

Qtum  Siacoin

Siacoin  Basic Attention

Basic Attention  Ravencoin

Ravencoin  Bitcoin Gold

Bitcoin Gold  Decred

Decred  NEM

NEM  Ontology

Ontology  DigiByte

DigiByte  Hive

Hive  Nano

Nano  Status

Status  Huobi

Huobi  Lisk

Lisk  Waves

Waves  Numeraire

Numeraire  Pax Dollar

Pax Dollar  Steem

Steem  BUSD

BUSD  OMG Network

OMG Network  Ren

Ren  Bitcoin Diamond

Bitcoin Diamond  Bytom

Bytom